Trong thời đại chuyển đổi số và bùng nổ dữ liệu, website không chỉ là kênh thông tin mà còn là nơi lưu trữ tài sản số quan trọng của doanh nghiệp như dữ liệu khách hàng, đơn hàng, tài chính và hệ thống quản trị. Tuy nhiên, đi cùng với sự phát triển đó là những rủi ro bảo mật ngày càng gia tăng, đặc biệt là SQL Injection – một trong những kỹ thuật tấn công lâu đời nhưng vẫn cực kỳ nguy hiểm và phổ biến hiện nay.

Chỉ cần một điểm nhập dữ liệu không được kiểm soát đúng cách, kẻ tấn công có thể lợi dụng SQL Injection để xuyên qua lớp bảo mật ứng dụng, truy cập trái phép vào cơ sở dữ liệu, đọc – sửa – xóa thông tin quan trọng, thậm chí chiếm toàn quyền điều khiển hệ thống. Điều đáng lo ngại là nhiều website, kể cả những hệ thống lớn, vẫn đang vô tình tồn tại lỗ hổng này.

Vậy SQL Injection là gì, cơ chế tấn công của nó hoạt động như thế nào? Vì sao SQL Injection liên tục nằm trong danh sách những lỗ hổng bảo mật nguy hiểm nhất đối với ứng dụng web? Doanh nghiệp và quản trị website cần nhận diện, đánh giá mức độ rủi ro và triển khai biện pháp phòng ngừa ra sao để bảo vệ dữ liệu an toàn lâu dài?

Trong bài viết này, SHOPVPS sẽ cùng bạn phân tích toàn diện về SQL Injection: từ khái niệm, cách thức khai thác thực tế, mức độ ảnh hưởng cho đến các giải pháp phòng chống hiệu quả, chuẩn bảo mật hiện nay, giúp website vận hành ổn định và an toàn trước các mối đe dọa ngày càng tinh vi.

SQL Injection là gì?

SQL Injection (SQLi) là một hình thức tấn công bảo mật nghiêm trọng nhắm trực tiếp vào lớp truy vấn cơ sở dữ liệu của ứng dụng. Thay vì gửi dữ liệu hợp lệ, kẻ tấn công chèn các câu lệnh SQL được thiết kế có chủ đích vào những điểm nhập dữ liệu như form đăng nhập, ô tìm kiếm, tham số URL hoặc API. Nếu ứng dụng không kiểm soát và xử lý đầu vào đúng cách, các đoạn lệnh này sẽ được thực thi như một phần của truy vấn hợp lệ.

Khi SQL Injection thành công, hacker có thể vượt qua cơ chế xác thực, truy cập trái phép vào hệ thống và tương tác trực tiếp với cơ sở dữ liệu phía sau website. Điều này đồng nghĩa với việc dữ liệu quan trọng của doanh nghiệp như thông tin người dùng, mật khẩu, đơn hàng, dữ liệu tài chính có thể bị xem, chỉnh sửa hoặc xóa bỏ hoàn toàn.

Mặc dù SQL Injection thường được biết đến như một kỹ thuật tấn công phổ biến trên website, trên thực tế nó có thể ảnh hưởng đến bất kỳ hệ thống nào sử dụng cơ sở dữ liệu SQL, bao gồm ứng dụng web, API, phần mềm nội bộ và các hệ thống quản lý doanh nghiệp. Chỉ cần tồn tại lỗ hổng trong cách xây dựng câu truy vấn, hệ thống đều có nguy cơ bị khai thác.

Nguy hiểm hơn, SQL Injection cho phép kẻ tấn công thực hiện các thao tác với quyền hạn cao, tương đương hoặc thậm chí vượt qua quyền của quản trị viên cơ sở dữ liệu. Điều này có thể dẫn đến mất kiểm soát dữ liệu, gián đoạn dịch vụ, rò rỉ thông tin và thiệt hại nghiêm trọng về uy tín lẫn pháp lý cho tổ chức.

Chính vì vậy, SQL Injection luôn được xếp vào nhóm lỗ hổng bảo mật nguy hiểm hàng đầu trong các hệ thống ứng dụng hiện đại và là mối đe dọa mà mọi website, doanh nghiệp và lập trình viên bắt buộc phải hiểu rõ và phòng tránh triệt để.

Cách Thức Tấn Công Của SQL Injection Là Gì?

SQL Injection (SQLi) là một kỹ thuật tấn công trong đó kẻ tấn công chèn các câu lệnh SQL độc hại vào đầu vào của ứng dụng (form, URL, cookie…) nhằm thao túng cơ sở dữ liệu. Hậu quả có thể là đọc trộm dữ liệu, sửa/xóa dữ liệu, vượt qua xác thực, thậm chí chiếm quyền điều khiển hệ thống.

Dưới đây là 3 cách thức tấn công SQL Injection phổ biến:

1. In-band SQL Injection

Đây là kiểu phổ biến nhất vì đơn giản và hiệu quả. Kẻ tấn công dùng cùng một kênh để vừa tấn công vừa thu thập kết quả (thường là HTTP response).

Error-based SQLi

-

Kẻ tấn công cố tình gây lỗi để CSDL trả về thông báo lỗi chi tiết.

-

Từ thông báo lỗi, hacker suy ra:

-

Tên bảng, cột

-

Kiểu dữ liệu

-

Cấu trúc database

-

Phụ thuộc vào việc ứng dụng có hiển thị lỗi SQL hay không.

Union-based SQLi

-

Lợi dụng toán tử

UNIONđể ghép kết quả truy vấn độc hại vào truy vấn hợp lệ. -

Dữ liệu nhạy cảm sẽ xuất hiện trực tiếp trong response của ứng dụng.

Yêu cầu:

-

Số lượng cột phù hợp

-

Kiểu dữ liệu tương thích

2. Inferential SQL Injection (Blind SQLi)

Còn gọi là Blind SQL Injection, vì không thấy dữ liệu trả về trực tiếp. Hacker phải suy luận dựa trên hành vi phản hồi của server.

Boolean-based Blind SQLi

-

Gửi truy vấn đúng/sai (TRUE/FALSE).

-

Quan sát:

-

Trang có tải không?

-

Nội dung có thay đổi không?

-

-

Từ đó suy ra từng bit thông tin (tên bảng, ký tự, dữ liệu…).

Chậm nhưng rất nguy hiểm nếu bị khai thác tự động.

Time-based Blind SQLi

-

Không dựa vào nội dung phản hồi, mà dựa vào thời gian phản hồi.

-

Dùng các hàm gây trễ (ví dụ:

SLEEP,WAITFOR…). -

Nếu server phản hồi chậm đúng thời gian dự kiến → điều kiện truy vấn là đúng.

Hoạt động ngay cả khi:

-

Không có lỗi

-

Không có thay đổi nội dung response

3. Out-of-band SQL Injection

Ít phổ biến hơn, dùng khi:

-

Không thể lấy dữ liệu qua response

-

Server phản hồi quá chậm hoặc không ổn định

Cách thức hoạt động

-

Lợi dụng các tính năng của CSDL để:

-

Tạo DNS request

-

Hoặc HTTP request ra bên ngoài

-

-

Dữ liệu sẽ được gửi đến server do hacker kiểm soát.

Điều kiện:

-

Server database phải cho phép các tính năng mạng (DNS/HTTP).

-

Thường gặp trong các hệ thống cấu hình sai.

Tóm lại

-

In-band SQLi: Nhanh, dễ khai thác, phổ biến nhất.

-

Inferential (Blind) SQLi: Khó phát hiện, chậm nhưng rất nguy hiểm.

-

Out-of-band SQLi: Ít gặp, phụ thuộc cấu hình server, nhưng hiệu quả trong môi trường hạn chế.

Hiểu rõ các cách thức tấn công SQL Injection là nền tảng quan trọng để:

-

Thiết kế ứng dụng an toàn

-

Áp dụng biện pháp phòng chống hiệu quả (Prepared Statement, ORM, WAF…)

Độ Nguy Hiểm Của SQL Injection (SQLi)

SQL Injection không chỉ là một lỗ hổng kỹ thuật đơn thuần mà còn là mối đe dọa nghiêm trọng đối với dữ liệu, hệ thống và uy tín của doanh nghiệp. Nhiều sự cố an ninh lớn trên thế giới đều bắt nguồn từ SQLi do lập trình thiếu kiểm soát đầu vào và cấu hình hệ thống không an toàn.

1. Làm Lộ Dữ Liệu Trong Database

-

Hacker có thể truy cập trái phép vào:

-

Tài khoản người dùng

-

Mật khẩu (kể cả đã mã hóa yếu)

-

Thông tin tài chính, hợp đồng, dữ liệu nội bộ

-

-

Mức độ hậu quả:

-

Nhẹ: rò rỉ một phần dữ liệu

-

Nghiêm trọng: lộ toàn bộ database, vi phạm pháp lý (GDPR, Nghị định bảo vệ dữ liệu cá nhân…)

-

Đây là mối nguy lớn nhất và phổ biến nhất của SQLi.

2. Đánh Cắp Hoặc Sao Chép Thông Tin Khách Hàng

-

Thông tin cá nhân (PII) bị đánh cắp:

-

Họ tên, số điện thoại, email

-

CMND/CCCD, địa chỉ

-

-

Hệ quả:

-

Mất niềm tin của khách hàng

-

Ảnh hưởng nặng nề tới hình ảnh và thương hiệu doanh nghiệp

-

Có thể bị kiện tụng, bồi thường thiệt hại

-

Một sự cố SQLi có thể khiến doanh nghiệp mất nhiều năm để khôi phục uy tín.

3. Sửa Chữa Hoặc Xóa Toàn Bộ Dữ Liệu

-

Hacker có thể:

-

Thay đổi dữ liệu (giá sản phẩm, số dư tài khoản…)

-

Xóa bảng, xóa database

-

-

Hậu quả trực tiếp:

-

Hệ thống ngừng hoạt động

-

Gián đoạn kinh doanh

-

Mất dữ liệu không thể khôi phục nếu không có backup

-

Đặc biệt nguy hiểm với:

-

Website thương mại điện tử

-

Hệ thống tài chính – kế toán

-

Ứng dụng dịch vụ công

4. Kiểm Soát Database Server & Thực Thi Lệnh Trái Phép

-

Trong nhiều trường hợp, SQLi có thể dẫn tới:

-

Thực thi lệnh hệ điều hành (RCE)

-

Cài backdoor

-

Leo thang đặc quyền

-

-

Hacker có thể dùng server làm:

-

Máy đào coin

-

Trung gian tấn công hệ thống khác

-

Công cụ phát tán mã độc

-

Khi đó, SQL Injection không chỉ là lỗ hổng dữ liệu mà trở thành lỗ hổng toàn hệ thống.

SQL Injection nguy hiểm vì:

-

Ảnh hưởng trực tiếp tới dữ liệu cốt lõi

-

Gây thiệt hại lớn về tài chính – uy tín – pháp lý

-

Có thể khiến hệ thống mất kiểm soát hoàn toàn

Chính vì vậy, SQLi luôn nằm trong danh sách lỗ hổng bảo mật nghiêm trọng nhất và cần được ưu tiên phòng tránh ngay từ giai đoạn thiết kế hệ thống.

Cách Phòng Tránh SQL Injection (SQLi) Hiệu Quả

SQL Injection hoàn toàn có thể ngăn chặn được nếu ứng dụng được thiết kế và triển khai đúng chuẩn bảo mật. Dưới đây là những biện pháp phòng tránh SQLi hiệu quả, thực tế và được khuyến nghị áp dụng cho cả lập trình viên lẫn doanh nghiệp.

1. Sử Dụng Prepared Statement / Parameterized Query (Quan Trọng Nhất)

-

Không ghép chuỗi SQL trực tiếp từ dữ liệu người dùng.

-

Tách câu lệnh SQL và tham số đầu vào.

-

Database sẽ hiểu input chỉ là dữ liệu, không phải lệnh SQL.

Đây là cách phòng chống SQL Injection hiệu quả và an toàn nhất.

2. Không Tin Dữ Liệu Người Dùng (Validate & Sanitize Input)

-

Kiểm tra dữ liệu đầu vào:

-

Kiểu dữ liệu (số, chuỗi, email…)

-

Độ dài tối đa

-

Ký tự hợp lệ

-

-

Áp dụng:

-

Whitelist (nên dùng)

-

Tránh chỉ dựa vào blacklist

-

Áp dụng cho form, URL, cookie, header, API request.

3. Hạn Chế Quyền Của Database User

-

Không dùng tài khoản database có quyền root / admin cho ứng dụng.

-

Chỉ cấp quyền cần thiết:

-

SELECT (nếu chỉ đọc)

-

INSERT / UPDATE (khi cần)

-

-

Không cho phép:

-

DROP TABLE

-

CREATE USER

-

EXECUTE OS COMMAND

-

Ngay cả khi bị SQLi, thiệt hại cũng được giảm thiểu.

4. Ẩn Thông Báo Lỗi SQL Trên Môi Trường Production

-

Không hiển thị lỗi chi tiết của database ra trình duyệt.

-

Lỗi nên:

-

Ghi vào log nội bộ

-

Hiển thị thông báo chung chung cho người dùng

-

Tránh tạo điều kiện cho Error-based SQLi.

5. Sử Dụng ORM Hoặc Framework An Toàn

-

ORM tự động:

-

Escape dữ liệu

-

Dùng prepared statement

-

-

Framework hiện đại thường đã có:

-

Cơ chế chống SQLi

-

Validation sẵn có

-

Giảm rủi ro do lập trình thủ công sai cách.

6. Triển Khai Web Application Firewall (WAF)

-

WAF giúp:

-

Phát hiện mẫu SQL Injection

-

Chặn payload độc hại trước khi vào server

-

-

Phù hợp cho:

-

Website lớn

-

Hệ thống nhiều người dùng

-

Là lớp bảo vệ bổ sung, không thay thế code an toàn.

7. Mã Hóa & Hash Dữ Liệu Nhạy Cảm

-

Mật khẩu:

-

Dùng hash mạnh (bcrypt, Argon2…)

-

-

Dữ liệu quan trọng:

-

Mã hóa ở database

-

-

Tránh lưu:

-

Plain text password

-

Thông tin nhạy cảm không cần thiết

-

Giảm thiệt hại nếu database bị lộ.

8. Kiểm Tra Bảo Mật & Cập Nhật Định Kỳ

-

Thực hiện:

-

Code review

-

Penetration testing

-

Security audit

-

-

Luôn:

-

Cập nhật framework

-

Vá lỗi hệ điều hành & database

-

SQLi thường xuất hiện ở hệ thống cũ, không được bảo trì.

Tóm lại: SQL Injection là lỗ hổng nguy hiểm nhưng hoàn toàn có thể phòng tránh. Chỉ cần:

-

Code đúng chuẩn

-

Cấu hình hệ thống an toàn

-

Kiểm tra bảo mật thường xuyên

Phòng chống SQLi rẻ hơn rất nhiều so với chi phí khắc phục hậu quả sau khi bị tấn công.

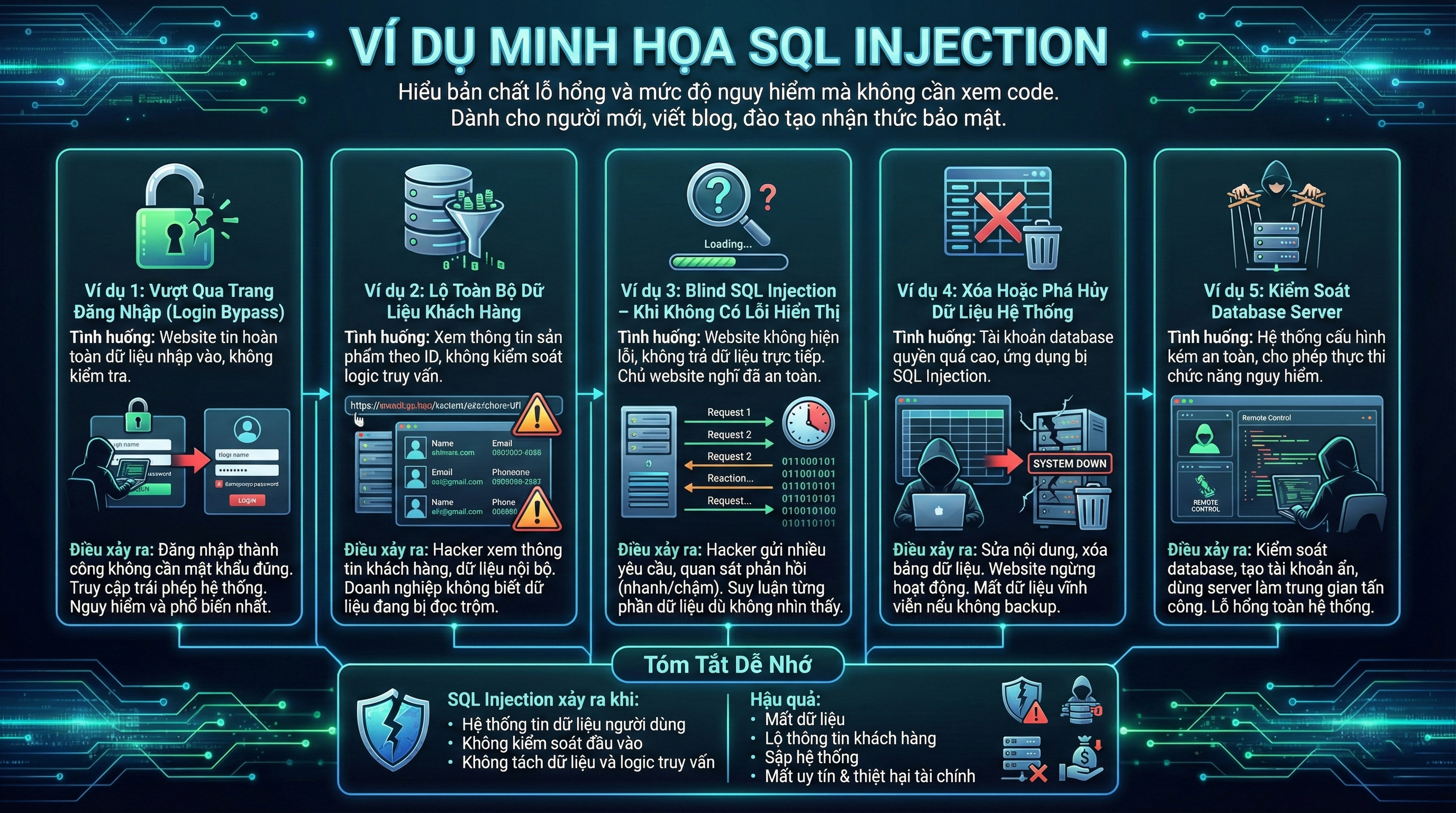

Ví Dụ Minh Họa SQL Injection

Dưới đây là các tình huống thực tế mô phỏng SQL Injection, giúp bạn hiểu bản chất lỗ hổng và mức độ nguy hiểm mà không cần xem hay sử dụng bất kỳ đoạn code nào. Phù hợp cho người mới học Security, viết bài blog, hoặc đào tạo nhận thức bảo mật.

Ví dụ 1: Vượt Qua Trang Đăng Nhập (Login Bypass)

Tình huống

-

Website có trang đăng nhập: Tên đăng nhập + Mật khẩu

-

Hệ thống tin hoàn toàn dữ liệu người dùng nhập vào

-

Không kiểm tra và không tách dữ liệu với câu lệnh truy vấn

Điều xảy ra

-

Hacker nhập dữ liệu không đúng mục đích ban đầu

-

Hệ thống hiểu nhầm dữ liệu đó là điều kiện hợp lệ

-

Kết quả:

-

Đăng nhập thành công dù không có mật khẩu đúng

-

Truy cập trái phép vào hệ thống

-

Đây là một trong những dạng SQL Injection phổ biến và nguy hiểm nhất.

Ví dụ 2: Lộ Toàn Bộ Dữ Liệu Khách Hàng

Tình huống

-

Website cho phép xem thông tin sản phẩm theo ID

-

Người dùng bình thường chỉ xem được 1 bản ghi

-

Hệ thống không kiểm soát logic truy vấn

Điều xảy ra

-

Hacker thay đổi giá trị đầu vào

-

Database trả về nhiều bản ghi hơn dự kiến

-

Hacker có thể xem:

-

Thông tin khách hàng

-

Email, số điện thoại

-

Dữ liệu nội bộ

-

Doanh nghiệp không hề biết dữ liệu đang bị đọc trộm.

Ví dụ 3: Blind SQL Injection – Khi Không Có Lỗi Hiển Thị

Tình huống

-

Website:

-

Không hiện lỗi

-

Không trả dữ liệu trực tiếp

-

-

Chủ website nghĩ rằng hệ thống đã an toàn

Điều xảy ra

-

Hacker gửi nhiều yêu cầu khác nhau

-

Quan sát:

-

Trang có tải hay không

-

Phản hồi nhanh hay chậm

-

-

Từ phản ứng đó, hacker suy luận từng phần dữ liệu

Dù không nhìn thấy dữ liệu, hacker vẫn lấy được thông tin.

Ví dụ 4: Xóa Hoặc Phá Hủy Dữ Liệu Hệ Thống

Tình huống

-

Tài khoản database dùng cho website có quyền quá cao

-

Ứng dụng bị SQL Injection

Điều xảy ra

-

Hacker không chỉ đọc dữ liệu

-

Có thể:

-

Sửa nội dung

-

Xóa bảng dữ liệu

-

Khiến website ngừng hoạt động hoàn toàn

-

Nếu không có backup, doanh nghiệp có thể mất dữ liệu vĩnh viễn.

Ví dụ 5: Kiểm Soát Database Server

Tình huống

-

Hệ thống cấu hình kém an toàn

-

Database cho phép thực thi nhiều chức năng nguy hiểm

Điều xảy ra

-

Hacker lợi dụng SQL Injection để:

-

Kiểm soát database

-

Tạo tài khoản ẩn

-

Dùng server làm trung gian tấn công nơi khác

-

SQL Injection lúc này không còn là lỗi web, mà là lỗ hổng toàn hệ thống.

Tóm Tắt Dễ Nhớ

SQL Injection xảy ra khi

-

Hệ thống tin dữ liệu người dùng

-

Không kiểm soát đầu vào

-

Không tách dữ liệu và logic truy vấn

Hậu quả

-

Mất dữ liệu

-

Lộ thông tin khách hàng

-

Sập hệ thống

-

Mất uy tín & thiệt hại tài chính

Lời Kết

SQL Injection (SQLi) không phải là lỗ hổng mới, nhưng chưa bao giờ hết nguy hiểm. Trên thực tế, rất nhiều website, hệ thống quản lý và ứng dụng doanh nghiệp hiện nay vẫn tồn tại nguy cơ SQL Injection do lập trình thiếu kiểm soát đầu vào, cấu hình cơ sở dữ liệu không an toàn hoặc chủ quan trong công tác bảo mật.

Thông qua các ví dụ minh họa SQL Injection thực tế, có thể thấy rằng chỉ với những thao tác rất đơn giản, kẻ tấn công đã có thể:

-

Truy cập trái phép vào hệ thống

-

Đánh cắp thông tin khách hàng và dữ liệu nội bộ

-

Sửa đổi hoặc xóa toàn bộ dữ liệu trong database

-

Khiến website hoặc ứng dụng ngừng hoạt động hoàn toàn

Điều đáng lo ngại là SQL Injection thường khó bị phát hiện sớm. Nhiều cuộc tấn công diễn ra âm thầm trong thời gian dài, chỉ được phát hiện khi dữ liệu đã bị rò rỉ hoặc hệ thống gặp sự cố nghiêm trọng. Lúc này, doanh nghiệp không chỉ đối mặt với thiệt hại tài chính, mà còn là mất uy tín thương hiệu, mất niềm tin khách hàng và thậm chí là rủi ro pháp lý.

Vì vậy, việc hiểu rõ bản chất, mức độ nguy hiểm và cách phòng tránh SQL Injection là yêu cầu bắt buộc đối với:

-

Lập trình viên phát triển website, ứng dụng

-

Quản trị hệ thống và quản trị cơ sở dữ liệu

-

Doanh nghiệp vận hành nền tảng số

-

Cá nhân làm việc trong lĩnh vực công nghệ thông tin và an toàn thông tin

Đầu tư cho bảo mật nói chung và phòng chống SQL Injection nói riêng luôn rẻ hơn rất nhiều so với chi phí khắc phục hậu quả sau khi bị tấn công. Một hệ thống được xây dựng an toàn ngay từ đầu sẽ giúp doanh nghiệp:

-

Bảo vệ dữ liệu quan trọng

-

Duy trì hoạt động ổn định, liên tục

-

Tạo dựng niềm tin lâu dài với khách hàng và đối tác

Tóm lại, SQL Injection là mối nguy hiện hữu, nhưng hoàn toàn có thể phòng tránh nếu có nhận thức đúng và áp dụng các biện pháp bảo mật phù hợp. Chủ động bảo vệ hệ thống hôm nay chính là cách tốt nhất để tránh những rủi ro nghiêm trọng trong tương lai.

Đây cũng chính là nền tảng quan trọng để xây dựng website an toàn, ứng dụng bền vững và hệ thống đáng tin cậy trong kỷ nguyên số.