Trong bối cảnh an ninh mạng ngày càng phức tạp, việc hiểu rõ các công cụ giám sát và phân tích dữ liệu mạng là điều không thể bỏ qua. Một trong những khái niệm được nhắc đến nhiều nhất hiện nay chính là Packet Sniffer. Vậy Packet Sniffer là gì, vì sao công cụ này lại được các quản trị viên mạng tin dùng, nhưng đồng thời cũng trở thành “con dao hai lưỡi” tiềm ẩn nhiều rủi ro bảo mật?

Về bản chất, Packet Sniffer là công cụ cho phép thu thập, theo dõi và phân tích các gói tin dữ liệu đang lưu thông trong hệ thống mạng. Nhờ đó, doanh nghiệp và kỹ thuật viên có thể nhanh chóng phát hiện lỗi, tối ưu hiệu suất mạng và kiểm tra các vấn đề liên quan đến bảo mật. Tuy nhiên, nếu rơi vào tay kẻ xấu, Packet Sniffer hoàn toàn có thể bị lợi dụng để đánh cắp thông tin đăng nhập, dữ liệu cá nhân hoặc thông tin nhạy cảm của người dùng.

Trong bài viết này, SHOPVPS sẽ cùng bạn tìm hiểu Packet Sniffer là gì, nguyên lý hoạt động của kỹ thuật Packet Sniffing, các phần mềm Packet Sniffer phổ biến hiện nay cũng như những rủi ro tiềm ẩn và biện pháp bảo vệ hệ thống mạng hiệu quả. Qua đó, bạn sẽ có cái nhìn toàn diện để sử dụng công cụ này đúng mục đích, an toàn và hiệu quả.

Packet Sniffer là gì?

Trong lĩnh vực mạng máy tính và an ninh thông tin, Packet Sniffer là một thuật ngữ quen thuộc nhưng không phải ai cũng hiểu rõ bản chất của nó. Hiểu một cách đơn giản, Packet Sniffer là công cụ hoặc phần mềm có khả năng thu thập và phân tích các gói dữ liệu đang được truyền qua hệ thống mạng, bao gồm cả mạng nội bộ (LAN) lẫn Internet.

Các công cụ Packet Sniffer hoạt động bằng cách lắng nghe lưu lượng mạng, ghi nhận nội dung của từng gói tin và giải mã thông tin theo các giao thức truyền thông khác nhau. Nhờ đó, quản trị viên mạng có thể theo dõi hoạt động truyền dữ liệu, phát hiện sự cố, kiểm tra hiệu suất và xác định những bất thường có nguy cơ gây mất an toàn hệ thống.

Tuy nhiên, Packet Sniffer không chỉ được sử dụng với mục đích tích cực. Khi bị kẻ xấu lợi dụng, những công cụ này có thể trở thành mối đe dọa nghiêm trọng đối với bảo mật mạng. Hacker thường sử dụng Packet Sniffer để thu thập các dữ liệu chưa được mã hóa, từ đó đánh cắp thông tin đăng nhập, mật khẩu, cookie phiên làm việc hoặc các dữ liệu nhạy cảm khác của người dùng.

Chính vì vậy, Packet Sniffer được xem là “con dao hai lưỡi” trong an ninh mạng: vừa là công cụ đắc lực giúp quản trị và tối ưu hệ thống, vừa tiềm ẩn nhiều rủi ro nếu không được kiểm soát và sử dụng đúng mục đích. Việc hiểu rõ Packet Sniffer là gì, cách thức hoạt động cũng như nguy cơ đi kèm sẽ giúp người dùng và doanh nghiệp chủ động hơn trong việc bảo vệ hệ thống mạng.

Packet Sniffer hoạt động như thế nào?

Để hiểu rõ hơn Packet Sniffer là gì và vì sao công cụ này lại có sức ảnh hưởng lớn trong lĩnh vực mạng máy tính, trước hết cần nắm được nguyên lý hoạt động của Packet Sniffer. Về cơ bản, Packet Sniffer được thiết kế để theo dõi, thu thập và phân tích luồng dữ liệu (network traffic) đang truyền qua hệ thống mạng.

Khi được kích hoạt, Packet Sniffer sẽ đặt card mạng của thiết bị vào chế độ lắng nghe, cho phép nó ghi nhận các gói tin dữ liệu đi qua mạng, thay vì chỉ tiếp nhận những gói tin gửi trực tiếp đến thiết bị như thông thường.

Hoạt động trong mạng có dây

Trong môi trường mạng có dây, khả năng chặn bắt gói tin của Packet Sniffer phụ thuộc rất lớn vào kiến trúc mạng và cách cấu hình thiết bị chuyển mạch (switch). Nếu switch được cấu hình đặc biệt (ví dụ như mirror port hoặc span port), toàn bộ lưu lượng mạng có thể được sao chép và gửi đến thiết bị chạy Packet Sniffer. Khi đó, công cụ này có thể quan sát và phân tích gần như toàn bộ dữ liệu đang lưu thông trong hệ thống.

Ngược lại, với những hệ thống không được cấu hình phù hợp, Packet Sniffer thường chỉ thu thập được dữ liệu liên quan trực tiếp đến thiết bị của nó.

Hoạt động trong mạng không dây

Đối với mạng không dây (Wi-Fi), Packet Sniffer thường chỉ có thể theo dõi một kênh truyền tại một thời điểm. Việc chặn bắt dữ liệu trên nhiều kênh cùng lúc đòi hỏi thiết bị phải được trang bị nhiều card mạng không dây hoặc phần cứng chuyên dụng. Điều này khiến quá trình Packet Sniffing trong môi trường Wi-Fi phức tạp hơn, nhưng cũng không kém phần nguy hiểm nếu dữ liệu không được mã hóa an toàn.

Phân tích và giải mã dữ liệu

Sau khi thu thập được các gói tin thô, Packet Sniffer sẽ giải mã và sắp xếp dữ liệu theo từng giao thức (như HTTP, HTTPS, FTP, DNS…). Thông tin này được hiển thị dưới dạng trực quan, giúp người dùng dễ dàng theo dõi luồng dữ liệu, nội dung truyền tải và các điểm bất thường trong hệ thống mạng.

Với quản trị viên mạng, đây là công cụ hữu ích để xác định nguyên nhân sự cố, kiểm tra hiệu suất và phát hiện lỗ hổng bảo mật. Tuy nhiên, trong tay hacker, Packet Sniffer có thể bị lợi dụng để thu thập mật khẩu, thông tin đăng nhập, cookie phiên làm việc, thậm chí theo dõi toàn bộ quá trình trao đổi dữ liệu giữa các thiết bị trong mạng.

Các phần mềm Packet Sniffing phổ biến hiện nay

Để hiểu rõ hơn Packet Sniffer là gì và cách công nghệ này được ứng dụng trong thực tế, không thể bỏ qua các phần mềm Packet Sniffing phổ biến đang được sử dụng rộng rãi. Tùy vào mục đích giám sát, chẩn đoán hay bảo mật mạng, người dùng có thể lựa chọn từ công cụ mã nguồn mở miễn phí đến giải pháp thương mại chuyên nghiệp.

Wireshark

Wireshark được xem là phần mềm Packet Sniffer phổ biến nhất thế giới hiện nay. Đây là công cụ mã nguồn mở, hỗ trợ phân tích hàng trăm giao thức mạng khác nhau. Với giao diện đồ họa thân thiện, Wireshark cho phép người dùng theo dõi gói tin theo thời gian thực, lọc dữ liệu chi tiết và nhanh chóng xác định nguyên nhân gây ra sự cố mạng hoặc lỗ hổng bảo mật.

Kismet

Kismet là Packet Sniffer được thiết kế chuyên biệt cho mạng không dây (Wi-Fi). Công cụ này có khả năng phát hiện, giám sát và ghi lại lưu lượng của các mạng 802.11, kể cả những mạng ẩn SSID. Dữ liệu thu thập được có thể xuất ra định dạng PCAP, giúp dễ dàng kết hợp phân tích sâu hơn với các công cụ khác như Wireshark hoặc tcpdump.

tcpdump

tcpdump là công cụ Packet Sniffer dạng dòng lệnh nổi tiếng trên các hệ điều hành Linux/Unix. Mặc dù không có giao diện đồ họa, tcpdump lại được đánh giá cao nhờ khả năng hoạt động ổn định, tốc độ nhanh và tiêu thụ rất ít tài nguyên hệ thống. Đây là lựa chọn quen thuộc của quản trị viên mạng khi cần bắt gói tin trực tiếp trên server hoặc hệ thống từ xa.

EtherApe

Khác với các công cụ truyền thống, EtherApe tập trung vào trực quan hóa lưu lượng mạng. Dữ liệu được hiển thị dưới dạng đồ họa động, giúp người dùng dễ dàng quan sát các kết nối, luồng dữ liệu và nhanh chóng phát hiện những hoạt động bất thường trong mạng. EtherApe đặc biệt phù hợp cho việc giám sát tổng quan hệ thống.

SteelCentral Packet Analyzer

SteelCentral Packet Analyzer là giải pháp Packet Sniffing thương mại cao cấp, hướng đến môi trường doanh nghiệp lớn. Công cụ này hỗ trợ phân tích dữ liệu ở nhiều lớp, xử lý khối lượng gói tin khổng lồ, tạo báo cáo chi tiết và tích hợp linh hoạt với Wireshark. Đây là lựa chọn lý tưởng cho các tổ chức yêu cầu khả năng phân tích sâu và độ chính xác cao.

SolarWinds Packet Analysis Bundle

SolarWinds Packet Analysis Bundle là bộ công cụ phân tích mạng toàn diện, giúp quản trị viên theo dõi hiệu suất, phát hiện sự cố và đánh giá mức độ rủi ro của lưu lượng mạng. Giải pháp này hỗ trợ phân loại traffic, đo thời gian phản hồi và nhanh chóng xác định các điểm nghẽn hoặc dấu hiệu tấn công tiềm ẩn trong hệ thống.

Ưu – Nhược điểm của các công cụ Packet Sniffer phổ biến

Mỗi công cụ Packet Sniffer đều có thế mạnh và hạn chế riêng, phù hợp với từng mục đích sử dụng khác nhau như phân tích sự cố mạng, giám sát bảo mật hay môi trường doanh nghiệp lớn. Dưới đây là đánh giá chi tiết ưu và nhược điểm của các phần mềm Packet Sniffing phổ biến hiện nay.

Wireshark

Ưu điểm

-

Mã nguồn mở, hoàn toàn miễn phí

-

Hỗ trợ phân tích hàng trăm giao thức mạng

-

Giao diện đồ họa trực quan, dễ sử dụng

-

Bộ lọc gói tin mạnh mẽ, phân tích chuyên sâu

-

Cộng đồng người dùng lớn, tài liệu phong phú

Nhược điểm

-

Tiêu tốn nhiều tài nguyên khi xử lý lưu lượng lớn

-

Không phù hợp để chạy lâu dài trên server production

-

Người mới cần thời gian làm quen để khai thác hiệu quả

Phù hợp với: Kỹ thuật viên mạng, sinh viên IT, phân tích sự cố và học tập.

Kismet

Ưu điểm

-

Chuyên dụng cho Packet Sniffing mạng không dây

-

Phát hiện được cả mạng Wi-Fi ẩn

-

Hỗ trợ ghi dữ liệu PCAP để phân tích sâu

-

Hoạt động tốt trong kiểm tra an ninh Wi-Fi

Nhược điểm

-

Không phù hợp cho mạng có dây

-

Cần kiến thức mạng không dây để sử dụng hiệu quả

-

Giao diện không thân thiện với người mới

Phù hợp với: Chuyên gia bảo mật Wi-Fi, kiểm tra an ninh mạng không dây.

tcpdump

Ưu điểm

-

Nhẹ, nhanh, tiêu thụ rất ít tài nguyên

-

Hoạt động ổn định trên Linux/Unix

-

Dễ triển khai trên server từ xa

-

Có thể kết hợp với script và tự động hóa

Nhược điểm

-

Không có giao diện đồ họa

-

Khó sử dụng với người mới

-

Khả năng trực quan hóa hạn chế

Phù hợp với: Quản trị viên hệ thống, phân tích mạng trên server/VPS.

EtherApe

Ưu điểm

-

Trực quan hóa lưu lượng mạng sinh động

-

Dễ quan sát kết nối và luồng dữ liệu

-

Phù hợp để giám sát tổng thể hệ thống

Nhược điểm

-

Khả năng phân tích gói tin chi tiết hạn chế

-

Không phù hợp cho phân tích chuyên sâu

-

Ít được cập nhật so với các công cụ khác

Phù hợp với: Giám sát mạng tổng quan, trình diễn hoặc theo dõi nhanh.

SteelCentral Packet Analyzer

Ưu điểm

-

Phân tích đa lớp, độ chính xác cao

-

Xử lý được hàng triệu gói tin

-

Báo cáo chi tiết, chuyên nghiệp

-

Tích hợp tốt với Wireshark

Nhược điểm

-

Chi phí bản quyền cao

-

Yêu cầu phần cứng mạnh

-

Không phù hợp với cá nhân hoặc hệ thống nhỏ

Phù hợp với: Doanh nghiệp lớn, trung tâm dữ liệu, hệ thống phức tạp.

SolarWinds Packet Analysis Bundle

Ưu điểm

-

Bộ công cụ phân tích mạng toàn diện

-

Theo dõi hiệu suất và lưu lượng theo thời gian thực

-

Phát hiện nhanh sự cố và traffic bất thường

-

Giao diện quản trị thân thiện

Nhược điểm

-

Giá thành cao

-

Cài đặt và cấu hình phức tạp

-

Không cần thiết với hệ thống nhỏ

Phù hợp với: Doanh nghiệp vừa và lớn, quản trị mạng chuyên nghiệp.

Nên chọn công cụ Packet Sniffer nào?

-

Học tập & phân tích sự cố: Wireshark

-

Server / VPS / Linux: tcpdump

-

Mạng Wi-Fi: Kismet

-

Giám sát trực quan: EtherApe

-

Doanh nghiệp lớn: SteelCentral hoặc SolarWinds

Packet Sniffer là gì trong góc nhìn của hacker?

Không chỉ các quản trị viên hay kỹ sư mạng quan tâm đến Packet Sniffer, trên thực tế hacker cũng xem đây là một trong những công cụ cực kỳ giá trị nếu biết cách khai thác đúng điểm yếu của hệ thống. Dưới góc nhìn tấn công, Packet Sniffer được sử dụng như một phương tiện để quan sát, thu thập và phân tích dữ liệu mạng một cách âm thầm.

Khi hệ thống mạng thiếu các biện pháp bảo mật phù hợp, đặc biệt là không mã hóa dữ liệu, Packet Sniffer có thể trở thành “cửa ngõ” giúp hacker tiếp cận nhiều thông tin quan trọng.

Nghe lén dữ liệu truyền tải

Hacker có thể sử dụng Packet Sniffer để theo dõi các gói tin truyền đi dưới dạng plaintext. Những dữ liệu như nội dung truy cập website, thông tin biểu mẫu hoặc dữ liệu ứng dụng nếu không được mã hóa đều có nguy cơ bị đọc trộm.

Đánh cắp thông tin đăng nhập

Một trong những mục tiêu phổ biến nhất của hacker là tên đăng nhập và mật khẩu. Thông qua Packet Sniffer, các thông tin xác thực truyền qua giao thức không an toàn có thể bị thu thập và tái sử dụng để xâm nhập hệ thống.

Can thiệp và thao túng gói tin

Ngoài việc theo dõi thụ động, Packet Sniffer còn có thể bị kết hợp với các kỹ thuật khác để chèn hoặc sửa đổi gói dữ liệu (packet injection). Điều này cho phép hacker gây nhiễu luồng truyền thông, chuyển hướng dữ liệu hoặc tạo ra các hành vi tấn công phức tạp hơn.

Giám sát toàn bộ luồng giao tiếp mạng

Với quyền truy cập phù hợp, hacker có thể ghi lại toàn bộ quá trình trao đổi dữ liệu giữa các thiết bị trong mạng. Điều này giúp họ phân tích thói quen sử dụng, xác định điểm yếu hệ thống và chuẩn bị cho các cuộc tấn công tiếp theo.

Tóm lại, trong mắt hacker, Packet Sniffer không chỉ là công cụ phân tích mà còn là phương tiện thu thập thông tin cực kỳ nguy hiểm. Nếu thiếu các lớp bảo mật như mã hóa dữ liệu, giao thức an toàn và cấu hình mạng đúng cách, mọi thông tin nhạy cảm được truyền trên mạng đều có nguy cơ bị theo dõi và khai thác.

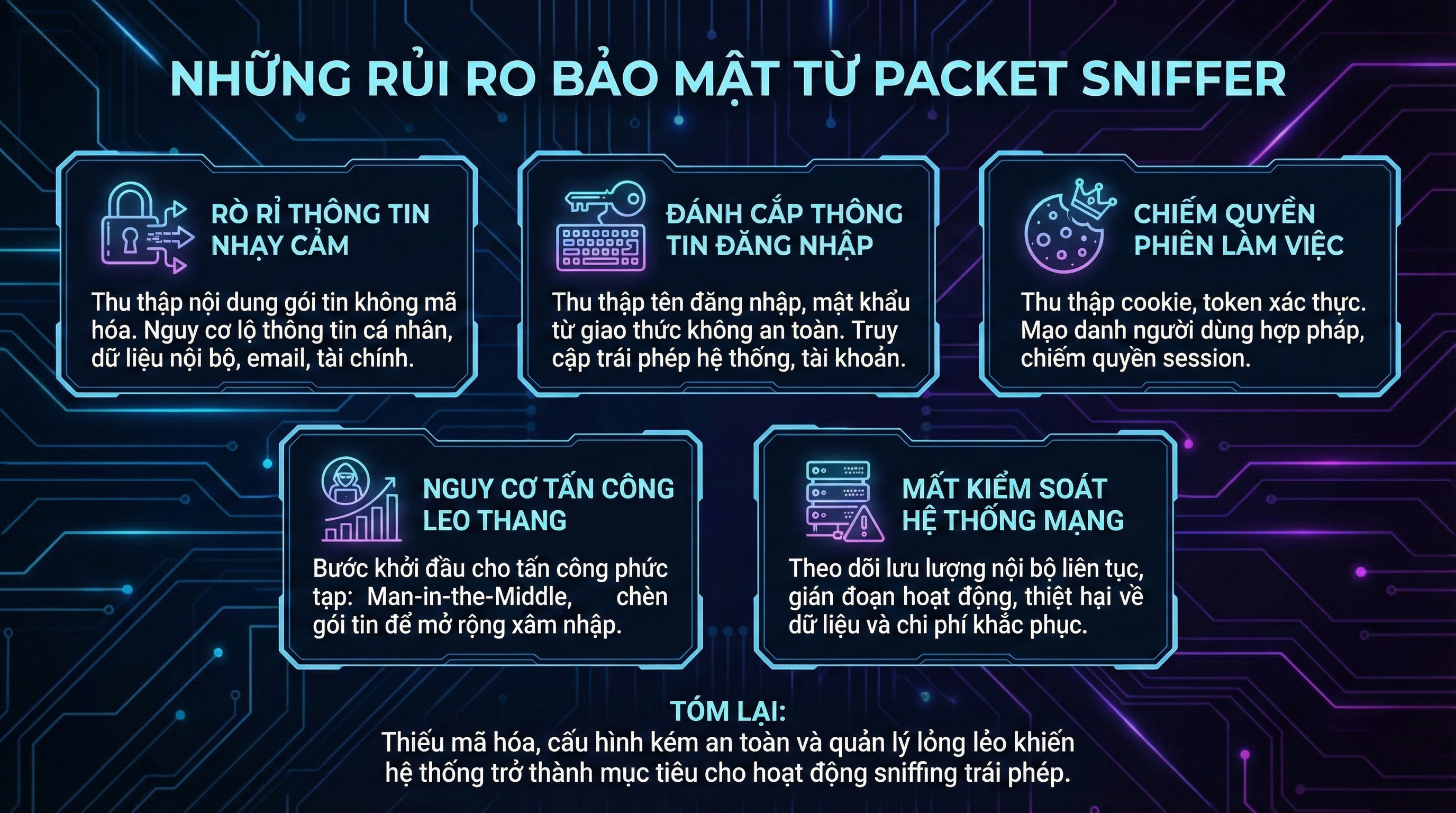

Những rủi ro bảo mật từ Packet Sniffer

Mặc dù Packet Sniffer là công cụ hữu ích trong quản trị và phân tích mạng, nhưng nếu bị khai thác sai mục đích, nó có thể trở thành mối đe dọa nghiêm trọng đối với an ninh thông tin. Dưới đây là những rủi ro bảo mật phổ biến nhất mà Packet Sniffing có thể gây ra cho cá nhân và doanh nghiệp.

Rò rỉ thông tin nhạy cảm

Khi dữ liệu được truyền đi mà không có lớp mã hóa an toàn, Packet Sniffer có thể dễ dàng thu thập nội dung gói tin. Điều này dẫn đến nguy cơ lộ thông tin cá nhân, dữ liệu nội bộ, email, nội dung trao đổi hoặc thông tin tài chính, gây ảnh hưởng trực tiếp đến quyền riêng tư và uy tín của tổ chức.

Đánh cắp thông tin đăng nhập

Một trong những rủi ro lớn nhất từ Packet Sniffer là đánh cắp tên đăng nhập và mật khẩu. Các thông tin xác thực truyền qua giao thức không an toàn có thể bị thu thập và tái sử dụng để truy cập trái phép vào hệ thống, tài khoản người dùng hoặc máy chủ quan trọng.

Chiếm quyền phiên làm việc

Ngoài mật khẩu, Packet Sniffer còn có thể bị lợi dụng để thu thập cookie hoặc token xác thực. Điều này cho phép kẻ tấn công chiếm quyền phiên làm việc (session hijacking), từ đó mạo danh người dùng hợp pháp và thực hiện các hành vi nguy hiểm mà không cần đăng nhập lại.

Nguy cơ tấn công leo thang

Dữ liệu thu thập được từ Packet Sniffer thường là bước khởi đầu cho các cuộc tấn công phức tạp hơn. Hacker có thể phân tích luồng giao tiếp, xác định điểm yếu trong hệ thống và kết hợp với các kỹ thuật khác như tấn công trung gian (Man-in-the-Middle) hoặc chèn gói tin để mở rộng phạm vi xâm nhập.

Mất kiểm soát hệ thống mạng

Trong môi trường doanh nghiệp, nếu Packet Sniffer bị cài đặt trái phép, toàn bộ lưu lượng nội bộ có thể bị theo dõi liên tục mà không dễ phát hiện. Điều này làm suy giảm khả năng kiểm soát hệ thống, tăng nguy cơ gián đoạn hoạt động và gây thiệt hại lớn về dữ liệu cũng như chi phí khắc phục.

Tóm lại, rủi ro bảo mật từ Packet Sniffer không nằm ở bản thân công cụ, mà ở cách nó bị lợi dụng. Việc thiếu mã hóa, cấu hình mạng kém an toàn và quản lý lỏng lẻo sẽ khiến hệ thống trở thành mục tiêu dễ dàng cho các hoạt động sniffing trái phép. Nhận thức rõ những rủi ro này là bước quan trọng để xây dựng chiến lược bảo mật mạng hiệu quả và bền vững.

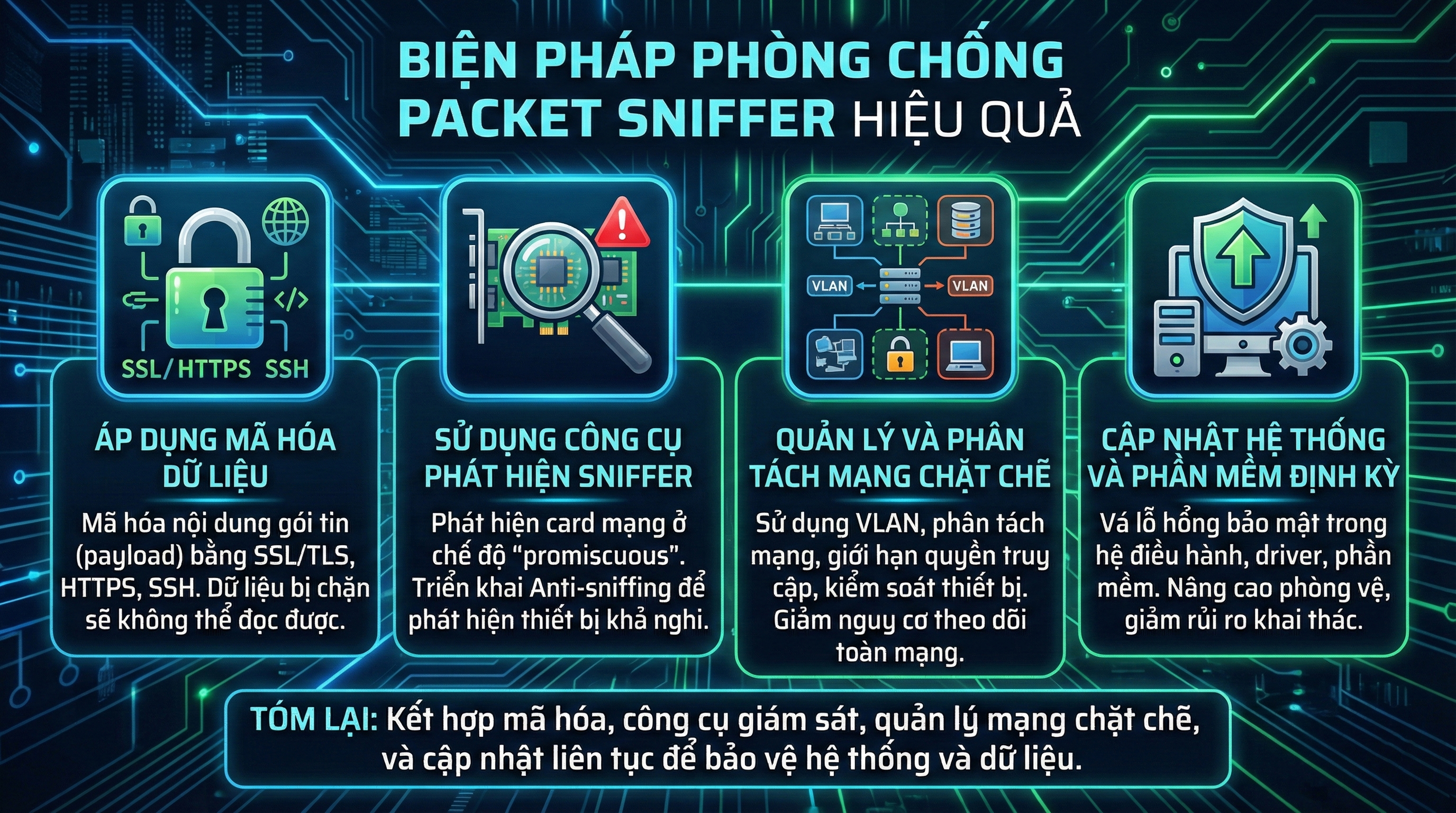

Biện pháp phòng chống Packet Sniffer hiệu quả

Sau khi đã hiểu rõ Packet Sniffer là gì và những rủi ro bảo mật mà kỹ thuật Packet Sniffing có thể gây ra, việc triển khai các biện pháp phòng chống phù hợp là yếu tố then chốt để bảo vệ hệ thống mạng và dữ liệu nhạy cảm. Dưới đây là những giải pháp quan trọng giúp giảm thiểu nguy cơ bị chặn bắt dữ liệu trái phép.

Áp dụng mã hóa dữ liệu

Mã hóa được xem là lớp phòng thủ quan trọng nhất trước các cuộc tấn công Packet Sniffing. Việc sử dụng các giao thức bảo mật như SSL/TLS, HTTPS, SSH sẽ giúp mã hóa nội dung thực của gói tin (payload). Ngay cả khi kẻ tấn công chặn được dữ liệu, thông tin bên trong cũng gần như không thể đọc hoặc giải mã nếu không có khóa phù hợp.

Sử dụng công cụ phát hiện Sniffer

Các công cụ Anti-sniffing được thiết kế để phát hiện những dấu hiệu bất thường trong mạng, chẳng hạn như card mạng hoạt động ở chế độ promiscuous – trạng thái thường được Packet Sniffer sử dụng để thu thập dữ liệu. Việc triển khai các công cụ này giúp quản trị viên sớm phát hiện và xử lý các thiết bị khả nghi trong hệ thống.

Quản lý và phân tách mạng chặt chẽ

Một hệ thống mạng được quản lý tốt sẽ giảm đáng kể nguy cơ bị sniffing. Các biện pháp như phân tách mạng nội bộ, sử dụng VLAN, giới hạn quyền truy cập và kiểm soát thiết bị kết nối giúp ngăn chặn kẻ tấn công dễ dàng theo dõi toàn bộ lưu lượng mạng. Đồng thời, việc giám sát lưu lượng thường xuyên cũng giúp phát hiện sớm các hành vi bất thường.

Cập nhật hệ thống và phần mềm định kỳ

Các lỗ hổng bảo mật trong hệ điều hành, driver mạng hoặc phần mềm bảo mật có thể trở thành điểm yếu để hacker khai thác Packet Sniffer. Do đó, việc cập nhật phần mềm thường xuyên giúp vá lỗi kịp thời, nâng cao khả năng phòng vệ và giảm thiểu rủi ro bị tấn công.

Tóm lại, để phòng chống Packet Sniffer hiệu quả, cần kết hợp mã hóa dữ liệu, công cụ giám sát, quản lý mạng chặt chẽ và cập nhật hệ thống liên tục. Đây là những bước quan trọng giúp bảo vệ thông tin, duy trì sự an toàn và ổn định cho hệ thống mạng trong môi trường số ngày càng phức tạp.

Lời kết

Qua bài viết này, có thể thấy Packet Sniffer là gì không chỉ là một khái niệm kỹ thuật đơn thuần mà còn là yếu tố quan trọng trong cả quản trị mạng lẫn an ninh thông tin. Packet Sniffer mang lại nhiều lợi ích trong việc giám sát lưu lượng, phân tích sự cố và tối ưu hiệu suất hệ thống. Tuy nhiên, nếu bị khai thác sai mục đích, công cụ này cũng tiềm ẩn những rủi ro bảo mật nghiêm trọng, đặc biệt là nguy cơ rò rỉ dữ liệu và đánh cắp thông tin nhạy cảm.

Trong bối cảnh các mối đe dọa mạng ngày càng tinh vi, việc hiểu rõ cách Packet Sniffer hoạt động, các công cụ phổ biến, rủi ro đi kèm và biện pháp phòng chống sẽ giúp cá nhân và doanh nghiệp chủ động hơn trong việc bảo vệ hệ thống. Áp dụng các giải pháp như mã hóa dữ liệu, quản lý mạng chặt chẽ, sử dụng công cụ giám sát và cập nhật phần mềm định kỳ là những bước cần thiết để giảm thiểu nguy cơ bị Packet Sniffing trái phép.

Tóm lại, Packet Sniffer là con dao hai lưỡi: hữu ích khi được sử dụng đúng mục đích, nhưng rất nguy hiểm nếu bị lợi dụng. Việc trang bị kiến thức an ninh mạng và triển khai các biện pháp bảo mật phù hợp sẽ giúp hệ thống của bạn an toàn, ổn định và bền vững hơn trước các mối đe dọa trong môi trường số hiện nay.